WIFI технологии от Ruckus Wireless (Част 3)

2. Проблем: Интерферция

Всички Wi-Fi устройства работят на едни и същи честоти. Негативно при Wi-Fi мрежите е, че те са неконтролирани. Bluetooth устройства, стари безжични домашни телефони, микровълнови фурни и други устройства постоянно излъчват RF сигнали, по-специално върху 2.4 GHz лента. Всичкия този шум предизвиква смущения, пречейки AP-та да поддържа чист и силен сигнал с всеки клиент. Докато Wi-Fi мрежите продължават да се инсталират навсякъде, интерференцията от други AP-та работещ на същия или близък канал става голям проблем. Това е валидно както за AP-та излъчващи в същата мрежа, така и за AP-ta от други мрежи излъчващи на същите канали. (Представете си офис сграда в която се помещават няколко различни компании на едни и същи няколко етажа.) Wi-Fi AP-та трябва вече да могат да разпознават източниците на смущения и да използват сложни техники за да минимазират проблемите от тях.

Решението на Ruckus:

Per Packet Adaptive Transmit Power

AP-та обикновено излъчват с максимална мощност за да покрият по-голямо пространство и да предоставят по-високи скорости на по-далечните клиенти. Но това може да предизвика радио смущения за другите AP-та в същата мрежа. За да се справи с този проблем, Ruckus Per Packet Adaptive Transmit Power взима в предвид клиентската отдалеченост(RSSI) и динамично намалява мощността на предаване, като същевременно поддържа постоянна скорост на модулация (MCS) на база всеки отделен пакет за да постигне максимална производителност. Крайния резултат е намалена интерференция на същия канал и усреднено по-висока скорост за всеки отделен клиент.

Adaptive Wi-Fi Cell Sizing

Оптимизирането продуктивността на Wi-Fi мрежата е предизвикателство поради различни пречещи фактори – от крайни устройства до самите потребители. По време на инсталирането им AP-та се позиционират за постигане на оптимални скорости и покритие, но тъй като самите потребители а и самата среда се променят, AP-та може в даден момент да препокрият дадено място, а друго такова да остане непокрито. Ruckus извършва периодично сканиране на канала на който работи за съседни AP-та и в реално време определя големината на блоковете с които предава – Wi-Fi ‘cell sizes’. Тази техника в комбинация с Per Packet Adaptive Transmit Power значително оптимизра производителността към всеки клиент в пренаселени Wi-Fi мрежи.

BeamFlex+ Adaptive Antennas

Когато обикновени AP-та са инсталирани много близко едно до друго, всяко използващо ненасочени (omnidirectional) антени, които изпращат RF сигнали във всички посоки, интерференцията на един и същи канал става голям проблем. Ruckus BeamFlex адаптивни антени насочват RF сигнала към точното място, като драматично намаляват негативния ефект на интерференция. Прочетете по-нататък за Проблем: Плътност – BeamFlex+ за получите повече информация.

ChannelFly

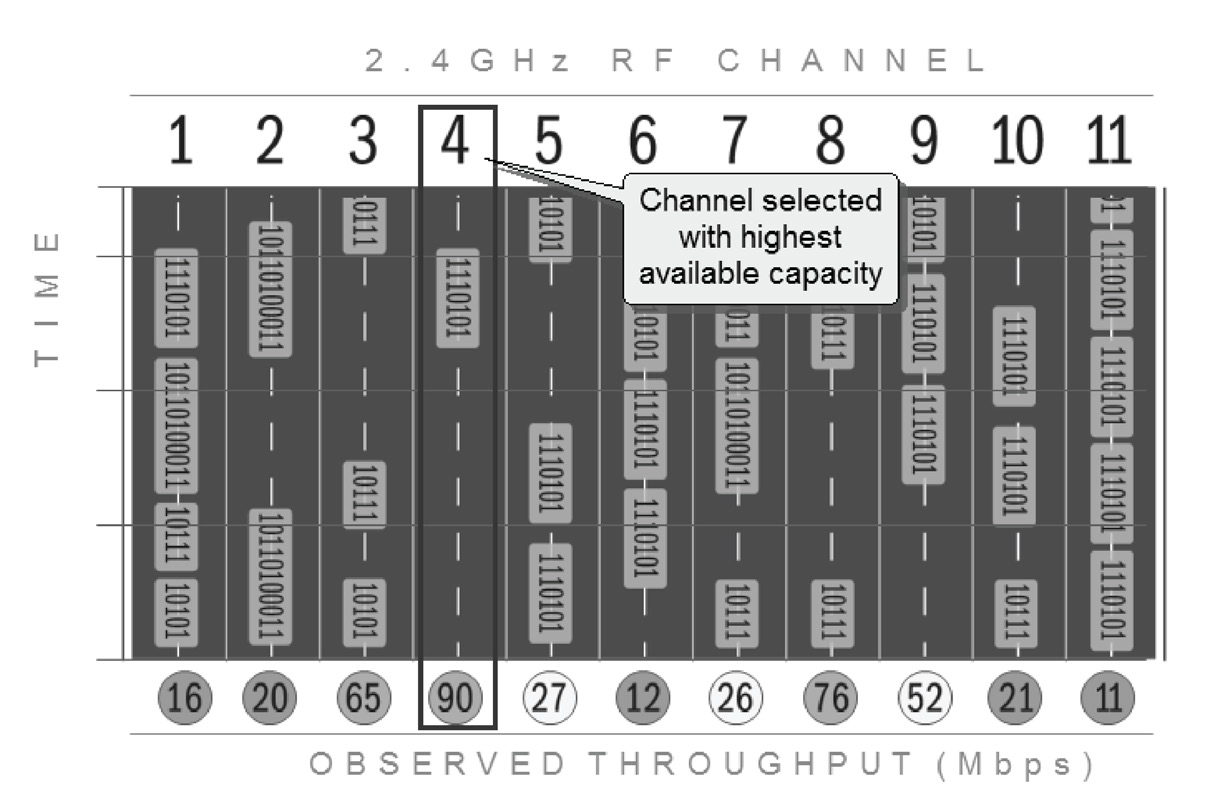

Повечето ентърпрайз клас WLAN AP-та могат да мигрират устройството към по-малко натоварен RF канал, но е необходим продължителен анализ на променящия се трафик на данни за да се поддържа стабилна мрежа. Ruckus ChannelFly технологията използва техники за машинно обучение, като продължително оценява всички налични канали и измерва в реално време дали могат да предложат по-висока скорост – преди да насочи дадено AP да смени канала. Всяка държава резервира определени RF честоти за локации със специфично значение, като летища или военни инсталации и регулира как нелицензираните безжични устройства работят върху тези канали използвайки Dynamic Frequency Selection (DFS). Ако инсталацията ви е близо до DFS зона, вашето AP ще разполага с по-малко канали от които да избира. ChannelFly първоначално беше разработена за Wi-Fi Hotspot инсталации, където RF каналите са много задръстени. Сега дори при най-натоварените публични места, ChannelFly заедно с BeamFlex, успяват да предоставят значително подобрение на сигнала и по-високи скорости. И всичко това става автоматично.

3. Проблем: Сигурност

Защитата на една Wi-Fi мрежа е предизвикателство за всеки бизнес без значение колко е голям, поради потенциални дупки в сигурността, както в инфраструктурата (нещо което може да се контролира) така и в клиентите (нещо което често не може да се контролира). Man-in-middle прониквания, denial-of-service атаки, и zero-day

бъгове не са единствените неща които тормозят мрежовите администратори. Има много по-прозаични грижи, като паролите които могат да бъдат забравени, споделени и използвани многократно правейки ги несигурни. Въпреки това, мрежи които трябва да позволяват регистрацията на много гости и поддържат услуги като донеси-си-собствения-лаптоп(BYOD) се сблъскват с тези предизвикателства ежедневно. Ако един бизнес поддържа достъп за гости и лични устройства защитен с една и съща и единствена парола pre-shared key (PSK), това прави нещата малко безмислени от гледна точка на сигурността. Администратори се насърчават от самите производители на мрежово оборудване да изпозлват предимствата, които така или иначе са вградени в наличните вече устройства.

Решението на Ruckus:

DPSK

За разлика от конвенционалните споделени пароли (pre-shared keys), където в една и съща мрежа се използва една и съща парола от всички, Ruckus Dynamic PSK (DPSK) технологията базирана върху PSK стандарта предоставя на всяко устройство уникална парола.

Сертификати/ Cloudpath

В днешно време, организации които са уморени да се занимават със споделени, несигурни или забравени пароли използват сертификати вместо това. Ruckus

Cloudpath Enrollment системата прави лесно имплементираноет на сертификат-базирана Wi-Fi мрежа и позволява да се поддържа контрол върху вашата съществуваща мрежа. Потребителите могат да регистрират своите устройства за секунди и да получат достъп до нужните ресурси които предварително са разрешени за тяхната позиция или вид устройство. Впоследствие устройството се регистрира автоматично и сигурно докато е валиден сертификата, без нужда от въвеждане на пароли и без намеса на IT отдела.

WIDS/WIPS

AP-та Нарушители, man-in-the-middle атаки, грешно конфигурирани AP-та, zero-day атаки, или WPA2 loopholes са едни от малкото неща, които хакерите могат да използват за да разбият вашата мрежа, и така да получат достъп до чувствителна информация. Ruckus AP-та имат вградена Система за Засичане на Неоторизиран Достъп (WIDS) и вградена Безжична Система за Предотвратяване на Неоторизиран Достъп (WIPS). Администраторите имат възможност да изолират нелегалните AP-та без да създават проблеми за AP-та на съседските организации.Ruckus AP-та могат да регистрират три вида заплахи – SSID-spoofing, MAC-spoofing и LAN-spoofing. AP-та нарушители, в момента в който се засекат, се означават като ‘злонамерени’ и ефективно се поставят под карантина извън мрежата. Легитимно Ruckus AP започва да броудкаства пакети за дерегистрация към клиентите за да ги предпази да се регистрират към AP-то нарушител.

Към Част 4